Ransomware hiện là mối đe dọa an ninh mạng lớn nhất đối với các doanh nghiệp. Theo nghiên cứu mới được thực hiện bởi CyberEdge, trong số 1200 chuyên gia CNTT, 62% tổ chức bị ảnh hưởng bởi ransomware vào năm 2020. Trong số các công ty bị ảnh hưởng, 57% đã trả tiền chuộc để lấy lại dữ liệu.

Bây giờ, bạn có thể nghĩ, “Ít nhất họ đã lấy lại được dữ liệu của họ.” Thật không may, việc trả tiền chuộc không đảm bảo rằng bạn sẽ lấy lại được dữ liệu của mình. 33% các công ty trả tiền chuộc vẫn bị mất dữ liệu .

SharePoint và OneDrive đi kèm với một số giải pháp để bảo vệ tệp của bạn. Các giải pháp này ở dạng lập phiên bản và thùng tái chế giai đoạn một và giai đoạn hai, và một số gói Microsoft 365 có Chính sách lưu giữ tuân thủ.

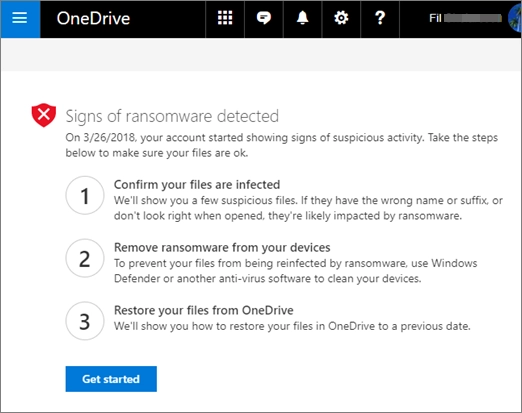

OneDrive thậm chí còn tích hợp sẵn tính năng phát hiện ransomware và sẽ cảnh báo bạn khi có nhiều tệp bị thay đổi, cho phép bạn nhanh chóng khôi phục chúng.

Vì vậy, lưu trữ tệp của bạn trực tuyến trong OneDrive hoặc SharePoint có thể cảm thấy an toàn với lập phiên bản và thùng tái chế, nhưng nếu không có giải pháp sao lưu thích hợp , bạn vẫn dễ bị mất dữ liệu. Một trong những vấn đề là một số phần mềm độc hại có khả năng xóa lịch sử phiên bản (bằng cách sao chép tệp và xóa bản gốc) —việc lưu trữ tệp do đó có thể khá khó khăn.

Khi chúng ta nói về việc bảo vệ dữ liệu trong Office 365, rất nhiều người chỉ dựa vào lập phiên bản tệp và thùng rác giai đoạn một và giai đoạn hai. Những công cụ này rất tốt cho hành động khôi phục không thường xuyên, nhưng khi khôi phục nhiều tệp, bạn sẽ sớm gặp phải những hạn chế.

Bạn không thể chỉ cần chọn thư mục và nhấn khôi phục. Bạn cũng sẽ phải chọn tất cả các tệp và thư mục con. Tất nhiên chúng ta có thể sử dụng PowerShell trong những trường hợp này để tăng tốc quá trình khôi phục, nhưng nó vẫn sẽ tốn nhiều công sức và dễ xảy ra lỗi.

Vì vậy, câu hỏi đặt ra là, làm cách nào chúng ta có thể bảo vệ dữ liệu của mình trong Office 365 khỏi ransomware? Và chúng ta có những lựa chọn nào khi khôi phục?

Ransomware có thể lây nhiễm các tệp trong OneDrive hoặc SharePoint như thế nào?

Trước khi chúng ta xem xét những gì bạn có thể làm để bảo vệ mình khỏi ransomware, trước tiên, chúng ta hãy xem xét kỹ hơn cách các tệp trong OneDrive hoặc SharePoint có thể bị nhiễm.

Hầu hết mọi người đều cho rằng các tệp được lưu trữ trực tuyến không thể bị nhiễm. Tuy nhiên, vấn đề là hầu hết tất cả các OneDrives đều được đồng bộ hóa với một thiết bị cục bộ. Và ngay cả với SharePoint, chúng tôi thấy rằng rất nhiều người dùng đồng bộ hóa thư viện tài liệu với thiết bị của họ.

Các tệp được lưu trữ cục bộ dễ làm việc hơn nhưng chúng cũng dễ bị tấn công bởi ransomware.

Khi một thiết bị bị nhiễm ransomware, bất kỳ tệp nào được mã hóa sẽ được đồng bộ hóa một cách đơn giản, sao lưu vào OneDrive hoặc SharePoint.

Các cách khác để lây nhiễm các tệp

Ngay cả khi bạn không đồng bộ hóa tệp, vẫn có cách để ransomware mã hóa chúng trong OneDrive hoặc SharePoint. Những kẻ tấn công có thể giành quyền truy cập vào môi trường Microsoft 365 của bạn sau khi tấn công lừa đảo thành công, mã hóa tất cả các tệp OneDrive của bạn.

Phần mềm độc hại hoặc liên kết lừa đảo yêu cầu quyền truy cập vào OneDrive của bạn cũng là một cách để kẻ tấn công giành quyền truy cập vào tệp của bạn.

Office 365 Ransomware Recovery

Khi bị dính ransomware, điều đầu tiên bạn nên làm là dừng đồng bộ OneDrive trên tất cả các máy tính và xóa máy bị nhiễm khỏi mạng. Bằng cách tắt đồng bộ OneDrive, bạn có thể khôi phục các tệp bị nhiễm từ các máy bị nhiễm khác (chưa).

Phiên bản

Trước tiên, bạn có thể thử khôi phục tệp của mình bằng cách hoàn nguyên về phiên bản trước của tệp. Vấn đề với SharePoint là bạn không thể thực hiện việc này cho toàn bộ thư mục cùng một lúc — bạn sẽ phải thực hiện trên mỗi tệp.

Tất nhiên, bạn có thể thử sử dụng PowerShell cho việc này. Các thư viện PnP không có một lệnh để phục hồi các tập tin phiên bản, nhưng nó sẽ yêu cầu bạn phải viết và thử nghiệm một kịch bản đầu tiên.

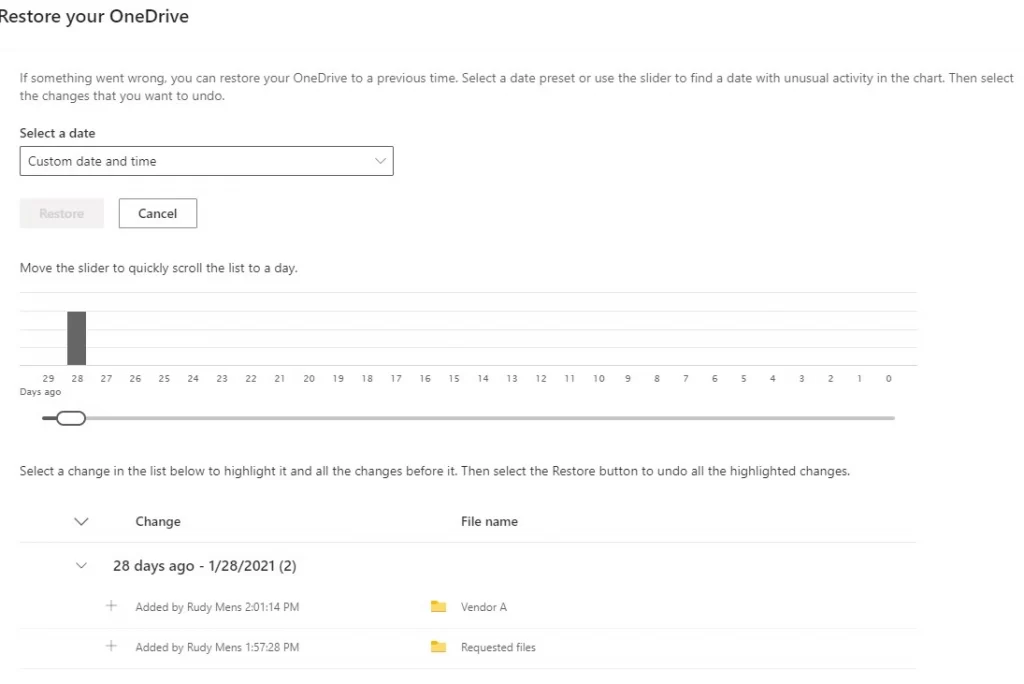

Với OneDrive thì dễ dàng hơn một chút. Bạn có thể hoàn nguyên toàn bộ OneDrive của mình lên đến 30 ngày:

- Mở OneDrive trong trình duyệt và đi tới cài đặt

- Chọn Khôi phục OneDrive của bạn

- Chọn một ngày và nhấp vào Khôi phục

Bản sao lưu của Microsoft

Đối với SharePoint, tùy chọn thực sự duy nhất của bạn để khôi phục tệp sau cuộc tấn công bằng ransomware (nếu bạn không có bản sao lưu của bên thứ ba) là liên hệ với Microsoft và hỏi xem họ có thể khôi phục trang web cho bạn hay không.

Microsoft thực hiện sao lưu hàng ngày dữ liệu của bạn và giữ nó trong 14 ngày. Nếu bạn cần khôi phục sau cuộc tấn công bằng ransomware mà không có giải pháp sao lưu của bên thứ ba thì đây là lựa chọn tốt nhất của bạn.

Bạn sẽ cần mở một vé tại bộ phận hỗ trợ của Microsoft để khôi phục dữ liệu; có thể mất đến 48 giờ hoặc đôi khi thậm chí nhiều hơn trước khi dữ liệu của bạn được khôi phục. Một nhược điểm khác là Microsoft chỉ khôi phục trang web hoàn chỉnh, vì vậy bạn không thể khôi phục chỉ một thư viện tài liệu.

Hãy nhớ rằng những bản sao lưu đó không được đảm bảo: Microsoft thậm chí còn khuyến nghị sử dụng giải pháp sao lưu của bên thứ ba để giữ an toàn cho dữ liệu của bạn.

Khôi phục với Chính sách lưu giữ tuân thủ

Chính sách lưu giữ chỉ có sẵn trên Microsoft Office 365 E3 và các gói cao hơn, vì vậy không phải ai cũng có thể sử dụng tính năng này. Với các chính sách lưu giữ, một bản sao của tệp sẽ được lưu giữ khi tệp được tạo hoặc sửa đổi. Điều này cho phép bạn luôn tìm và khôi phục tệp gốc cũng như tất cả các thay đổi của nó.

Ưu điểm của chính sách lưu giữ là mọi thay đổi đều được giữ lại, so với giải pháp sao lưu chỉ có thể chụp nhanh một vài bức ảnh mỗi ngày. Vì vậy, về lý thuyết, nó là một giải pháp sao lưu hoàn hảo – nhưng có một vài nhược điểm.

Dữ liệu được lưu giữ theo chính sách lưu giữ được tính vào hạn ngạch bộ nhớ của bạn . Nếu bạn giữ lại dữ liệu của mình trong vài năm, thì dung lượng lưu trữ bổ sung mà bạn cần mua có thể trở nên thực sự đắt đỏ.

Vấn đề khác là khôi phục các tệp. Bạn không thể chỉ chọn một thư mục trong trung tâm tuân thủ hoặc một site SharePoint. Bạn sẽ phải tạo các truy vấn tìm kiếm để chọn và xuất các tệp chính xác mà bạn cần khôi phục.

Nếu bạn đã tìm đúng tập hợp tệp, thì bạn chỉ có thể tải xuống tệp và sẽ phải tải lên lại theo cách thủ công.

Việc khôi phục tệp từ trung tâm tuân thủ có thể thực sự tốn thời gian và chỉ nên được sử dụng như phương sách cuối cùng của bạn.

Microsoft 365 Ransomware Protection

Để bảo vệ dữ liệu của bạn khỏi ransomware, bạn sẽ phải sử dụng phương pháp phân lớp. Tất cả bắt đầu bằng việc giáo dục người dùng của bạn về cách nhận ra email lừa đảo. Người dùng là người trung gian khi lây nhiễm ransomware.

Hầu hết ransomware lây lan qua các email lừa đảo sẽ liên kết đến các tài liệu hoặc trang web độc hại. Thường xuyên thông báo cho người dùng của bạn về cách nhận ra email lừa đảo thực sự là bước đầu tiên. Khi tôi phát hiện thư lừa đảo, tôi luôn đăng chúng trên Yammer, chỉ ra cách họ có thể nhận ra nó.

Bảo vệ Email

Như đã đề cập, hầu hết các cuộc tấn công bắt đầu bằng email lừa đảo. Chúng tôi có thể sử dụng quy tắc luồng thư trong Exchange Online để chặn các tệp đính kèm độc hại. Đơn giản chỉ cần tạo một quy tắc mới và chặn tất cả các thư có nội dung thực thi.

Tôi cũng muốn chặn các tệp .zip vào các hộp thư chung (như hộp thư thông tin hoặc hóa đơn). Các hộp thư này luôn nhận được rất nhiều email spam / lừa đảo, vì vậy nếu có thể, bạn chỉ cần chặn tất cả các thư bằng tệp .zip trong đó.

Xem thêm: Tư vấn mua CAL cho Windows Server mới

Nếu bạn muốn bảo mật Exchange Online của mình hơn nữa, thì một tùy chọn tốt là thêm Bộ bảo vệ cho Office 365. Điều này bổ sung khả năng bảo vệ chống lại các liên kết độc hại và tệp đính kèm không an toàn, đồng thời cung cấp khả năng bảo vệ 0 ngày tốt hơn.

Bật xác thực

Thực sự không có lý do gì để không bật xác thực đa yếu tố. Ứng dụng Microsoft Authenticator giúp việc phê duyệt yêu cầu MFA thực sự dễ dàng và mật khẩu ứng dụng có thể giải quyết các ứng dụng cũ.

Nếu người dùng bị lừa mở email lừa đảo, thì MFA sẽ vẫn bảo vệ tài khoản khỏi bị truy cập trái phép. Ngay cả khi được đào tạo người dùng thường xuyên, một số người dùng vẫn sẽ nhập thông tin đăng nhập của họ trên một trang web lừa đảo. Vì vậy, MFA thực sự là một điều bắt buộc.

Xem thêm: Microsoft Defender for Office 365 bảo vệ dữ liệu cho doanh nghiệp

Bảo vệ thiết bị

Bước tiếp theo là bảo vệ các thiết bị. Bên cạnh những điểm rõ ràng như luôn cập nhật chương trình chống vi-rút của bạn, bạn cũng nên thực hiện chính sách nhóm với các hạn chế về phần mềm. Bạn có thể ví dụ như chặn các file thực thi trong %appdata%, %localappdata%thư mục, và temp.

Các tệp được tải xuống tự động có 90% thời gian được lưu trữ trong một trong các thư mục đó. Việc chặn chúng theo mặc định có thể ngăn phần mềm độc hại hoạt động.

Sao lưu

Ngay cả với tất cả các tính năng bảo mật mà bạn có thể thêm vào Office 365, như Advanced Threat Protection (ATP), Defender for Office 365 và Intune Device Management, bạn vẫn có thể bị nhiễm ransomware. Và tất cả những công cụ này đều phải trả giá, trong khi liên kết yếu nhất trong bảo mật vẫn là người dùng của bạn.

Có giải pháp sao lưu của bên thứ ba cho phép bạn khôi phục dữ liệu nhanh chóng, giảm thiểu thời gian chết và nguy cơ mất dữ liệu. Các giải pháp sao lưu Microsoft 365 hiện đại có khả năng sao lưu không chỉ SharePoint và OneDrive mà còn cả Teams, OneNote và quy trình làm việc.

OneDrive Ransomware Protection

OneDrive được Microsoft bảo vệ chống lại ransomware với tính năng phát hiện ransomware được tích hợp sẵn. Microsoft chủ động giám sát dữ liệu OneDrive của bạn và cảnh báo cho bạn khi nghi ngờ bị nhiễm ransomware.

Bạn có thể khôi phục OneDrive của mình lên đến 30 ngày, nhưng hãy nhớ rằng điều này dựa trên việc tạo phiên bản tệp. Một số ransomware có khả năng sao chép tệp, mã hóa tệp và xóa tệp gốc, bao gồm tất cả các phiên bản. Sau đó, bạn có thể khôi phục nó từ thùng rác, nhưng điều đó không được đảm bảo.

Tham gia cộng đồng hỗ trợ Microsoft 365 – LINK nhóm ZALO